Le hack social d'un vol mondialisé, Skyworth.

Article écrit en décembre 2022.

Le hack social d'un vol mondialisé

Des escrocs au nom de SKYWORTH ont travaillé pendant des mois sur un hack social à construire un réseau international de victimes dormantes, sans que ces dernières puissent le découvrir avant le casse du siècle.

Un réseau international d'escroquerie a perpétré un vol de plus de 15 à 20 millions de dollars en une seule soirée, sans connaître réellement la somme finale au-delà de la moyenne connue. Et, c'est la plus grande casse en nombre de victimes en même temps aux quatre coins dans le monde.

Cet article est au nom des victimes avec mes sincères pensées positives pour leur reconstruction de vie sur l'économie. Et, ainsi de leur reconstruction de confiances auxquelles elles ont été touchées de leur personne.

Bien qu'il existe d'autres articles de mes élaborations concernant les arnaques sur le Web, comme Les arnaques des brouter, escroquerie et blanchiment d'argent à travers la cryptomonnaie et le laxisme de Facebook crée des victimes, cette escroquerie est le plus grand que j'ai pu observer dans ma vie. C'est ainsi donc, un article venant d'une histoire vraie, et que j'écris cet article en tant qu'observateur non victime. Toutes les ressources de témoignages et la présence vécue pour voir le vol du siècle me permet d'être en première ligne, avant les médias classiques.

Un

groupe d'escrocs ont construit minutieusement et en silence tout un

réseau international pour arriver à leur but final, jour pour jour

jusqu'au jour de leur casse du siècle.

Au début il leur fallait des valets pour servir leur cause de la construction du

réseau international, à travers des fausses informations et d'un

semblant professionnalisme qui n'était rien d'autre que de

l'attirance aveuglée. Ces valets étaient bien choisis de leur part

par un test d'aptitude pour être recruté, afin d'agrandir leur

propre réseau. Et, cela dans plusieurs endroits dans le monde, les

escrocs ont réussi à trouver des bouquets parfaits. Ils les ont

servis comme des esclaves naïfs de leur système, des esclaves qui ne

connaissent pas grand-chose dans le marché, des esclaves qui ne

connaissent pas grand-chose en cryptomonnaies, et encore moins de

comprendre le système d'escroquerie bien ficelée.

Ce n'était

pas des esclaves comme nous l'entendons du moyenne âge ou encore de

l'apartheid, mais plutôt de la manière comment les escrocs ont

mené leur hacking social en traitant leurs valets comme des

esclaves à leur construction d'escroquerie.

Selon le témoignage

d'un valet victime, le recrutement était comme à répondre d'une

annonce d'entreprise qui est à la recherche d'employés

indépendants, connaissant plusieurs langues et avoir un savoir-faire

sur certaines tâches qui étaient utiles pour la construction du

réseau. Le recrutement n'était pas dans un mode habituel et sain,

mais plutôt par contact messagerie Telegram ou WhatsApp uniquement.

Ainsi donc, là où cela n'était pas sain d'accepter de faire ainsi,

c'est que le contact était sans relation visuel du visage et caché

d'un pseudonyme derrière l'application de messagerie. Un engagement aveuglé dès le départ et sans connaissance réelle de

l'entreprise, une naïveté où les discours et l'appât du gain

étaient bien plus puissant pour oublier le sens de la vie réelle

aux recrutements.

Vous l'aurez donc compris, le valet en surnom que je nome dans l'article est la personne qui va agrandir le réseau grâces aux outils des arnaqueurs. Et, cela même sans se rendre compte de lui-même et de ses propres responsabilités. Il est en quelque sorte devant la loi quand même un peu coupable d'en mener des victimes avec lui, en construisant l'arnaque par ignorance.

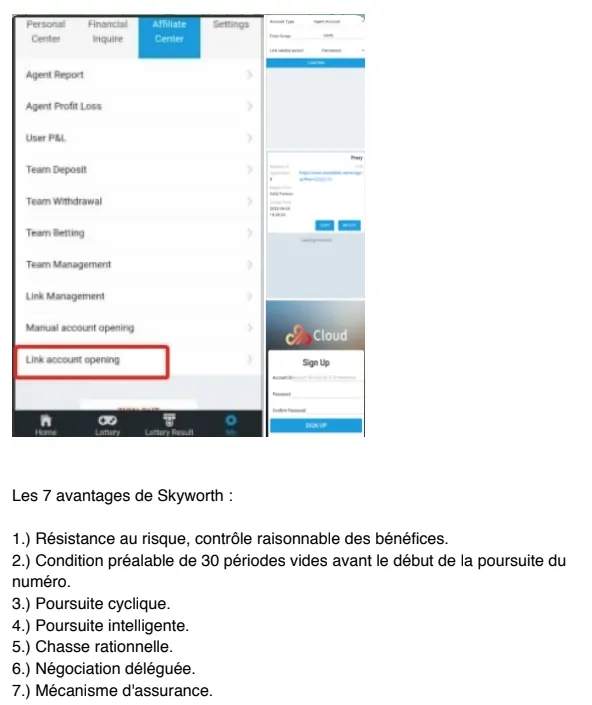

Je vais sortir le recrutement de formation sur le développement du réseau, conçu après les premières personnes qui ont commencé à agrandir le marketing de réseau. Accrochez vous, car vous verrez des phrases types qui sont conçues pour tomber amoureux aveuglement du système de jeu et de l'entreprise lui-même.

- Jour 1 :

- Jour 2 :

- Jour 3 :

Comment

résister à tout ça ?

Comment ne pas voir tous les pièges des

phrases, et des mensonges ressortis de manière complotiste sur le

marché et entre la vie réelle ?

Comment avoir un recul de ces 3

jours de formations à travers ces phrases bien accrochées et

manipulatrices ?

Ce texte donné sur 3 jours avec le mode d'emploi était donc bien calculé, afin que les victimes dormantes ne voient rien, ne soupçonnent rien et qu'elles puissent que se réjouir de leur résultat avenir.

La

vraie question à ouvrir dans le débat, c'est quel genre de

personnes se développent dans ce système ?

Les critères

varient des uns et des autres, mais le constat se ressemble tous au

niveau financier. C'est à dire que ce sont des personnes lambda qui

certaines travaille et d'autres non, mais que tous ont une richesse

pauvre à médiocre ou ayant eux leur économie pendant des années

de travail. Ce sont des personnes également qui ne connaissent pas

le marché de la bourse, qui ne connaissent les règles de

fonctionnement du marché également, et surtout qui ne peuvent pas

avoir un esprit de critique vis à vis de certaines phrases données

dans la présentation de 3 jours, (puisqu'elles sont baignées

sur la réussite du bot) comme ; sur des détails qui ne sont pas

vrais sur les gouvernements par exemple. De même des détails

mélangés dans la manière de l'expliquer et qui ne corresponds pas

à la réalité sur la vérité. Exemple, ils parlent de "Warren

Buffett" de manière complotisme de sa vie et de manière trop

simpliste, tout en sachant que les lecteurs ne connaissent pas

spécialement cet acteur du marché. C'est une manipulation du

cerveau bien ficelée et très connue dans les faux marketings de

réseau en forme de Ponzi, qui en font trop dans les

explications. Hélas,

je n'étais pas là personnellement à connaître ce texte avant la

casse du siècle.

Passons à l'histoire du grand jour de l'arnaque qui s'est transformé à un outil de mise infernale, une mise qui ne se finissait pas jusqu'à vider les comptes de tous les réseaux confondus, (puis vider les comptes en banque pour la grande majorité).

Quand

la confiance s'est bien installée dans un réseau avec pleins de

nouveaux mondes qui grossissaient le réseau bien huilé, et quand

cela devient plus en plus délicat je pense pour les escrocs de gérer

et espérer que personne ne voit l'escroquerie derrière tout ça ;

alors les escrocs sont passés à l'acte de la manipulation du jeu de

hasard, au bon moment ayant beaucoup de monde. C'est à dire qu'ils

ont certainement bloqué un numéro qui ne tombait jamais, et les

mises à la martingale qui étaient automatiques par le bot de

Skyworth permettaient de vider chaque personne qui était dedans.

Ils

racontaient l'histoire que "ça ne pouvait pas dépasser à un

seuil clé, et qui avait été atteint à son maximum une fois sur

plus de 10 ans que le bot a été conçu. Que le bot ait été testé

pendant plus de 3 ans sans montrer les preuves, qu'il y a aucun

risque, et que si le cas l'entreprise rembourse la perte si les tours

dépassent le seuil clé jusqu'à infini. Et si seulement si, ceux

qui étaient en plan D devait avoir misé plus de 3600 euros et plan

E à plus de 10800 euros misés sur la même série."

Tient

donc, comme par hasard ils ont inventé un outil duquel ils

pouvaient enrichir chaque personne sur toute la terre, et cela même

sans rien faire que juste déposer de l'argent et recruter du monde.

Argent facile, argent infinie, il y avait tout ce qu'il fallait pour

manipuler les consciences, (jusqu'à que cela soit classé comme une

maladie naïve à son paroxysme).

Le

système du jeu de hasard était très simple, que la mise de

martingale se finissait chaque fois à un nombre de tour raisonnable.

Pendant des mois, les gens agrandissaient leur fortune, sans trop de

travail en soi, (le bot gérait les paris de mise 24h/24h). Mais, il

y avait un híc à ce système ; le marketing était tellement bien

ficelé, que même ainsi la grande majorité voir plus de 98% des

personnes vidaient peu à peu leur compte banque.

Comment ?

Il

y avait des niveaux infinis en forme de Ponzi où chaque client

payait depuis leur compte en banque les 30% de leurs gains engendrés sur le jeu de hasard par semaine, et où ces 30% permettaient de

payer les niveaux supérieurs dans le système de marketing de

réseau. Et, plus les gens s'enrichissaient dans la plateforme, plus

ils ouvraient des nouveaux comptes avec toujours plus de virement de

leur compte bancaire, (comme est décrit le mode d'emploi de

formation des 3 jours). Ils récupéraient une partie et avec la

confiance ils en vidaient encore plus leur compte en banque pour

verser dans des comptes toujours plus gros. C'est à dire qu'ils

passaient à un niveau où les mises des tours sont multipliées,

comme ; de passer de niveau de plan C à D était multipliés par 5.

Et, passant de niveau du plan D à E était multiplié par 3.

Cela

n'était pas très bien repéré par les clients, car ils voyaient

leur fortune grandir et un bot fonctionnel qui leur permettaient de

ne pas s'en soucier.

Mais, quand ils revoient leur historique

après être victime ils se rendent compte qu'ils n'ont pour la plupart jamais récupéré depuis leur première ouverture de compte,

(qui n'ont jamais pu dégager un profit viable tel qu'on les a

promis). Seuls les valets pouvaient ressortir un revenu mensuel, mais

même pour la plupart d'entre eux ont épuisé toute leur économie

de compte en banque pour résister aux tours de mises infernales du

dernier jour, (le fameux jour où le numéro ne tombait jamais). D'ailleurs, ce sont les seuls qui n'ont pas perdu au résultat final de l'arnaque, (ou qu'ils ont pu profiter des bons mois aux dépenses quotidiennes au début de leurs mois d'activités) c'est à dire de ce qu'ils ont perdu à la fin ils restent tout de même positifs sur un comptage de tous les mois additionnés étant les premiers du réseau. (Source aux décomptes finaux des pertes des victimes que j'ai établi dans l'aide à l'enquête de rassemblement de plainte collective).

Ce

n'était pas que ça dans l'histoire de la manipulation, le bot ne

pouvait jamais être arrêté sous peine de sanction et de pénalité

de revenus. Bien entendu l'entreprise Skywork qui est derrière et

responsable de l'arnaque devaient gagner de l'argent avec les versements des 30%, il fallait aussi que les clients n'aient aucun

pouvoir de congé pour qu'ils soient sans cesse dans le jeu.

Il

y avait également la manipulation de test de challenge pour passer

des niveaux, c'est une forme de test qui était destiné à apporter

ses fruits de confiance et de réjouissance pour les clients.

Leur

objectif des escrocs c'était aussi que leurs victimes dormantes

puissent rester dans une sorte de bénédiction d'argent qui coule à

flot.

Le

jour de la casse du siècle un escroc était influenceur dans le

groupe Telegram où j'étais présent, et son influence était de

dire "qu'il fallait refaire des virements sur le site cloud afin

de tenir les tours, (qui perduraient sans connaître sa fin). Et, que

l'entreprise rembourse 100% infinie aux nouveaux de moins 10 jours et

des autres sur le respect des plans D et E." Voilà une bonne

adrénaline sous le stresse des mises toutes les 5 minutes, que les

clients futurs victimes n'avaient pas le temps de se rendre compte.

Et, que le valet le premier du réseau donnait aussi entièrement sa

confiance, que les autres ont suivi.

C'est après quand les

escrocs ont fait sortir le numéro qui ne tombait jamais, et que tous

les comptes à l'échelle mondiale dans pleins de groupes ont vidé

leur compte et tout perdu que l'influenceur escroc ne s'est plus

manifesté normalement. Pire, il revenait en disant "qu'il

fallait déposer à nouveau 2000 euros pour recevoir le

remboursement," une forme d'extorsion bien connue des escrocs de

toutes sortes d'arnaques.

Et, voilà en gros comment les

milliers de personnes devenues victimes du jour au l'un demain, sur

un système qui a fonctionné à environ 10 mois de marketing de

réseau pour les francophones. Il y a eu d'autres réseau ayant été

sous un autre nom d'entreprise que le nom Skywork, et qui avait aussi

tout un tas de gens qui courraient à la même chasse aux mises de

loterie. J'entends parler de plus de 2000 victimes aux USA par

exemple, et bien d'autres pays que je ne connais pas le nombre.

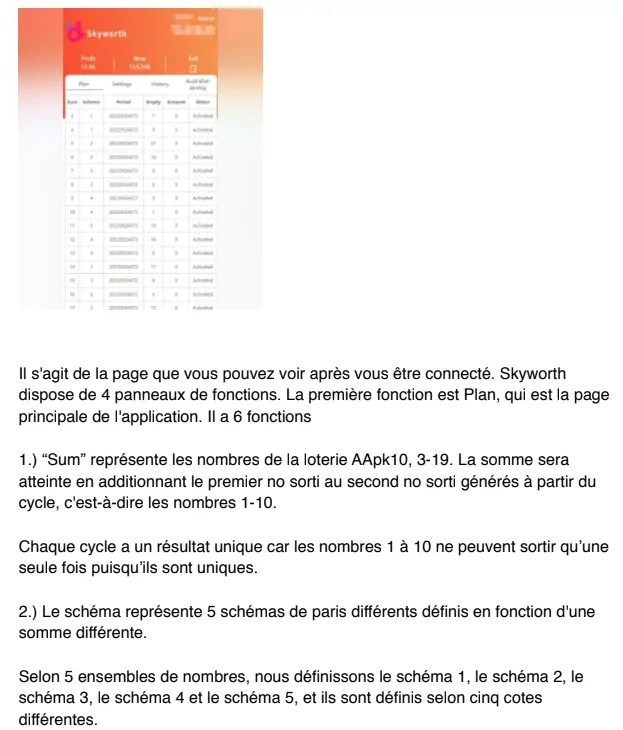

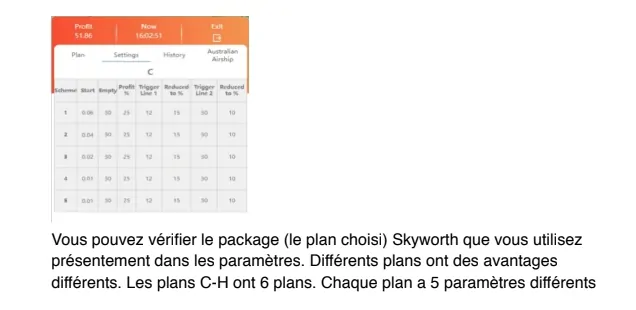

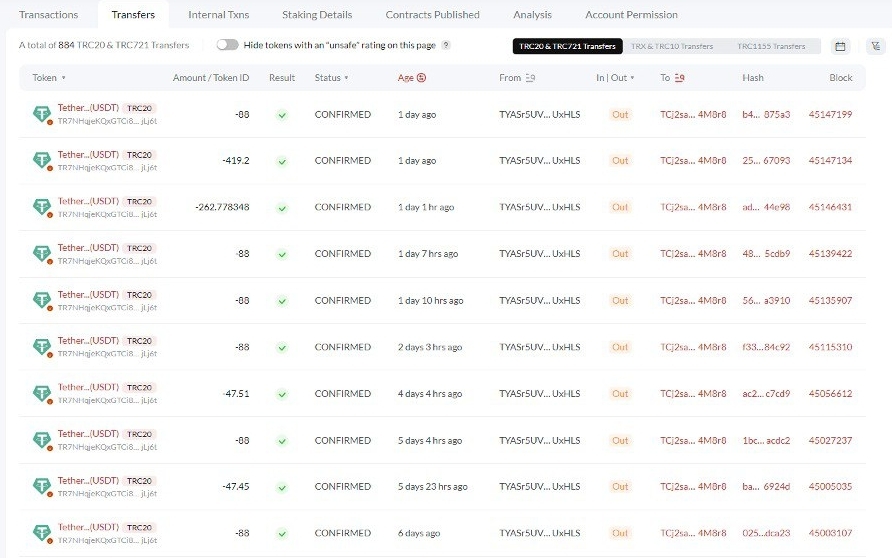

Image exemple d'un compte où la personne n'avait pas encore vu le numéro tombé et devait accumuler les pertes, jusqu'à tout récupérer + le gain de mise du numéro qui devait rapporter comme s'il gagnait le premier tour. Vous comprenez que c'était déjà très risqué pour beaucoup de gestion de perte à la clé, avec si peu de gain en final :

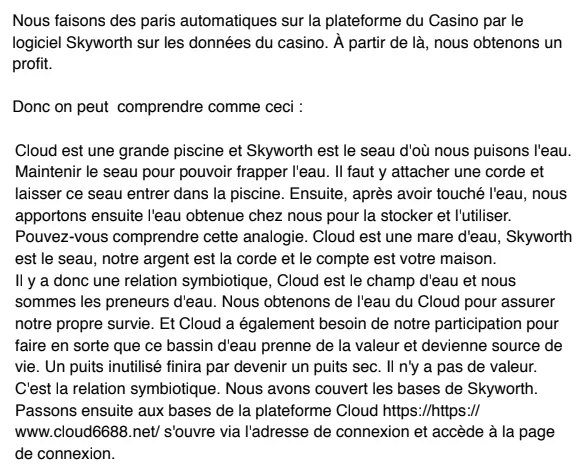

Personnellement je ne pense pas qu'un casino serait complice d'un tel système de réseau marketing et d'un tel système de jeu comme celui-là. Le jeu hasard appelé PK10 pour ce système n'existait absolument pas réellement. Je ne le crois pas, car il y avait aucune licence dans la plateforme, et ce dernier était un site vraiment moche qui ne donnait pas envie de miser manuellement.

Pour avoir manipulé les tours infinis jusqu'à vider tout le monde, je pense personnellement qu'il y avait aucune mise derrière et que tout était faux et manipulé. Je pense que les escrocs pouvaient perdre un peu d'argent en payant à leurs valets qui engendraient un petit revenu par mois, tout en sachant qu'ils allaient tout récupérer et avec un très beau bénéficie. Ils ont réussi à vider les comptes en banque pour beaucoup de victimes, même certaines victimes ont réussi à tenir les tours jusqu'à que le numéro soit tombé et n'ont pas pu récupérer leur argent, (car le site cloud ont bloqué les retraits juste après le coup final). Skywork auteur du bot faisait croire "qu'ils étaient une identité indépendante du cloud du casino," mais en réalité quand on récolte toutes les logiques et qu'on fait une investigation de ce qui s'est passé on comprend que c'était une même entité derrière tout ça.

Ils sont passés à une plainte collective référencée pour plusieurs pays à apporter la plainte collective et ainsi à Interpol.

Je peux qu'espérer qu'ils pourront récupérer leur argent, après enquête. Même si cela reste vraiment maigre, tout est possible, ils ont raison d'essayer pour refuser aussi les agissements des escrocs et ne pas accepter de se laisser faire. Et, s'ils n'ont pas eu la satisfaction, au moins d'en faire parler permet peut-être que d'autres ne tombent pas dans ce fléau d'arnaque bien organisée. Le site cloud contient une série de numéro, il peut très bien s'ouvrir sur une autre série de numéro pour des prochaines victimes. La seule personne qui n'est pas victime, du moins qu'il a un gain à la fin est celui du premier, le valait comme j'explique sur l'article.Quand une personne proche m'en avait parlé de cela, pour être rentré les deux derniers jours avant le crime effectué ; je lui avais dit "comment cela se fait qu'il y a aucun risque, (que les tours où y a une probabilité que toute manière le numéro va tomber à un nombre de tour maximum) et que cela n'est pas connu pour tous les pauvres de la terre ? "

J'avais un problème sur ce langage "aucun risque", mais la personne proche y croyait avec une réussite de déjà quelques mois et je l'ai laisser gérer son propre risque. Et, ainsi dans ma curiosité je suis arrivé dans le groupe pour assister à la supercherie si je peux dire ça. J'aurai pu peut-être tomber dans le même panneau, qui sait... Mais, y avait entre temps pleins d'alertes qui me donnaient des doutes, (comme le nom domaine lui-même ou si on tape en .com au lieu de .net l'officiel on tombait sur un truc asiatique avec des phrases complètement bidon).

Et, quand j'ai découvert que les clients n'avaient aucun pouvoir de leur propre argent dans le cloud, qu'ils devaient faire une demande de retrait en attente ; que je n'aurais pas eu confiance à mettre mon propre argent.

Car, c'est le minimum de confiance quand l'argent est en crypto monnaie, c'est d'avoir au moins le contrôle soi-même et indépendant pour les retraits, (n'ayant pas la clé privée de son wallet comme dans un exchange centralisée).Après l'acte du crime, j'ai été regarder le wallet où les clients versent leur propre USDT en réseau TRON et j'ai découvert que ce sont que des wallet appartenant à un particulier, que ce n'était pas un wallet qui distribuait par la suite automatiquement sur le cloud. J'ai toute suite essayée de leur faire comprendre cela aux victimes le jour après quand ils ne recevaient pas de remboursement, en leur disant que "ce qui est sur le cloud est fictif du virtuel, que vos token sont toujours dans les wallet des auteurs, (dans lequel tous avaient le même wallet d'envoie pour la plupart)."

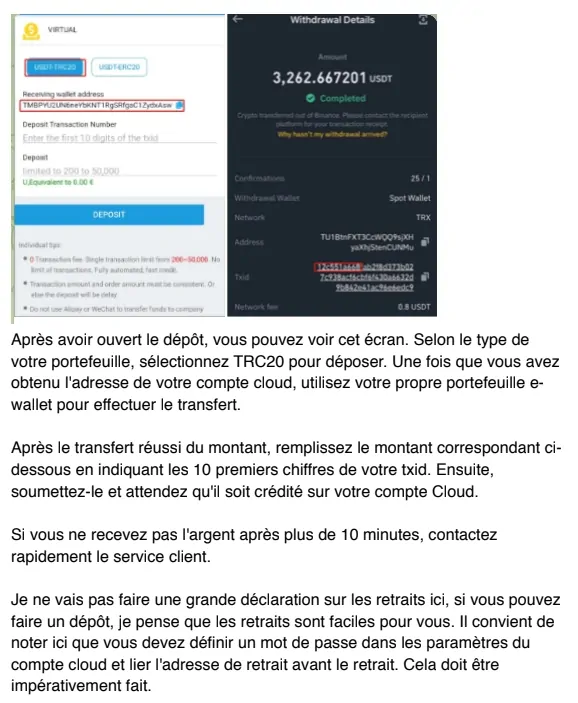

Voici une image de ce que les victimes recevaient à leur inscription, devant payé leur abonnement d'inscription :

PS : Le code porte le nom dubiletto pour exemple pseudonyme.

Informations utiles de toute cette histoire :

Un

salon Telegram d'information de Skyworth :

https://t.me/+CnF19YBVoeoxOGFl

Un

salon Telegram d'information de Skyworth français

:

https://t.me/+sdHC5p3cMnA1MmE8

Site

utilisé pour recrutement, selon de Skyworth :

https://skyworthyesky.com

Site

du cloud de paris

: https://www.cloud6688.net/ ou https://www.cloud-084.com/ (l'ancien).

Site

du bot des paris automatisés : https://www.skyworths.info/index.html#/

Autre

site ayant eu le mode d'emploi du déroulement à l'identique de

ce qu'on recevait sur le groupe, avec mode d'enregistrement lien

sur le cloud :

https://skyworth-casino-guide.com

Ce

site n'existe plus maintenant, il a été enlevé peu après la fin

de l'arnaque. Mais, sur scamadviser en recherche où cela a été

hébergé comme serveur propriétaire, sont les suivantes :

Pour le site casino guide :

Nom GoDaddy.com

SARLIANA ID 146

Site

web de l'inscription https://www.godaddy.com

Courriel abuse@godaddy.com

Téléphone +1.4806242505

Nom Xin

Net Technology Corporation

IANA ID 120

Site web de

l'inscription https://www.xinnet.com

Courriel supervision@xinnet.com

Téléphone +86.4008182233

Ainsi pour le site cloud6688 :

Nom Registraire Amazon Inc.IANA ID 468

Site web d'inscription https://registrar.amazon.com

Courriel abuse@amazonaws.com

Téléphone +1.2067406200

Ainsi

pour le bot des paris automatisés indirectement depuis skyworths.info,

(car le lien du bot

direct pas trouvé) :

Nom GANDI

SASIANA ID81

Site

web de

l'inscription https://www.gandi.net

Courriel abuse@support.gandi.net

Téléphone +33.170377661

Date

d'enregistrement WHOIS 09.01.2022

Date de la dernière

mise à jour du WHOIS 14.02.2022

- Adresse réception pour payer pour le Cloud : TUygJHcj3pHfW4ttZDJahqR1PwSWLb23EUEt

- pour d'autres c'était : TMBPYU2UN6neYbKNT1RgSRfgaC1ZydxAsw

- Ou, encore : TTPsM6LSnRZxjf9xm4i2TRGwC5Yheoifxa

- Ou, encore : TYEF5nuR9ruLRouC5LE3hxA9qwRuNKiqxM

- Ou, encore : TQ5KQRys9itQSbKYHS1gyUGfTyiPyHJaqV

- Adresse réception pour payer les frais performance de 30 % à Skywork : TCj2saC2C7tPEZR6TojrywRgLG7Vt4M8r8

- Ou, encore : TJZxBLNeox1A4iabyWb4rbrRTCmrYo767a

- Ou, encore : TA8EWLF9tGqBfQRMmVHUWHNrZW7TxRa28C

- Adresse réception pour payer la licence de 88 USDT : TKTLFfYueqD3DuxGe9P7XMggh3txv2Ubpn

- Adresse Wallet de paiement gain cloud aux clients : TWRhQdVr3ALgYFu5Xsk5idDk9oe9vaeWBA

- Ou, encore : TAybeN31ePjVCJTU3UcBSR9SWmfkASE32P

- Ou, encore : THxohwqJ9gWGhvCw79Lwx25HkoYYnVcENo

- Ou, encore : TFqB3pi2peLG8DwHJwJ21VfXbWHUCkkGhX

- Deux

de norme ERC20 du réseau Ethereum et du réseau Polygon, payé pour

le cloud

: https://blockscan.com/address/0xdc27282e8aa91ee64503ee161c7704b0a0daf2d5

https://blockscan.com/address/0x56b88ce77f6403c725cd0c0ffe0284a545e6b86d

Le Wallet à chaud de chez TRON qui redistribuait les paiements volés des victimes sur d'autres Wallet, dont les escrocs envoyaient leur Butin dans ce Wallet à chaud :

Les suspects N°1 que la police devrait les interroger :

Trois personnes ont fait des vidéos de présentations et de pouvoir attirer du monde ont fait beaucoup de dégât de victimes ; l'un dans Telegram groupe avec pleins de mensonges pour parler de mode d'emploi et de présentations aux nouveaux arrivants, et l'autre sur Youtube ayant attiré beaucoup de monde. Celui de Youtube a fait aussi d'autres vidéo d'arnaque pyramidale comme le fameux "Validus", et ayant attiré de gens dans diverses arnaques sur sa chaîne Youtube. Et, de ce que j'ai pu récolter en information on lui appel au nom de "Gilles Iacono".

Et, une est une femme aussi expliquant un mode d'emploi de comment investir dans l'arnaque et montrant ses gains pyramidaux. Voici leur photo venant de leur vidéo :

https://zupimages.net/viewer.php?id=23/12/9i7t.jpg

https://zupimages.net/viewer.php?id=23/13/clwa.jpg

Les vidéos de ces 3 images je ne peux pas les exposer à cause des responsabilités civiles, mais sont stocké dans un cloud à quelque part pour libre services des enquêteurs en cas où.

Et nous retrouvons les deux, la femme et la personne qui présente la vidéo sur Telegram :

https://zupimages.net/viewer.php?id=23/17/6nbw.jpg

Sur Google ou Youtube en recherchant la marque Skyworth ; vous tomberez sur des marques électroniques/TV d'un magasin de vente en Afrique du Sud, ou encore de style comme cette image repris sur un site portant le nom de Skyworth, avec un numéro allemand et adresse dite "Angleterre" :

Alors, voyant ce nom pour avoir utilisé l'arnaque, ce nom peu commun pour les européens, aurait peut-être été trouvé par ceux qui ont habitude d'entendre ce nom. Donc, conclusion de piste d'enquête se serait-il des africains en Afrique qui auraient fait cette arnaque, en collaboration avec d'autres personnes à quelque part en Europe, (dont un certain Georges un nom utilisé par l'arnaqueur sur le groupe Telegram) ? Ou, carrément une mauvaise piste à ne pas tenir compte, duquel les auteurs auraient aussi pu donner ce nom pour donner une mauvaise piste en cas d'enquête ? Personnellement, je pense que ceux qui ont inventé ce nom Skyworth pour l'arnaque ont été attirés par ce nom familier, (pour eux) il est impossible de sortir un nom inconnu et qui est comme par hasard existant d'une entreprise à quelque part dans le monde. C'est une logique psychologique, les auteurs du crime connaissaient ce nom.

Si tu penses retrouver les auteurs, et si seulement si, tu réussis à la récupération pour les victimes ; Alors contact ci-dessous. Car, je suis en contact avec un grand nombre de victime dans un salon Telegram, où se sont des victimes qui ont rassemblés leur plainte collective.